เราเพิ่งผ่านวิกฤต Wannacry กันไปเมื่อเดือนก่อน แต่ความโหดร้ายของโลกเทคโนโลยีนั้นไม่เคยปรานีเราครับ Petrwrap มัลแวร์ล็อกข้อมูลตัวร้ายที่เคยอาละวาดปีที่แล้วได้อัปเดทตัวเองใหม่ ใช้ช่องโหว่ที่เคยใช้ใน Wannacry และช่องโหว่อื่นๆ ทำให้แพร่กระจายในเครื่องทีอัปเดทแก้ WannaCry ไปแล้วได้

กดเพื่อข้ามไปวิธีป้องกัน Petrwrap

Ransomware ตัวนี้มีชื่อว่า Petya หรือ Petrwrap, NotPetya, Petna หรือ SortaPetya ได้เริ่มแพร่กระจายในประเทศกลุ่มยุโรปเป็นวงกว้างในช่วงวันที่ 27 มิถุนายน โดยเฉพาะกลุ่มประเทศยูเครน รัสเซีย เริ่มมีภาพซูเปอร์มาร์เก็ตโดนกันไปยกแผง, สนามบิน Boryspil ของเมือง Kiev ก็โดน คอมพิวเตอร์ที่คอยมอนิเตอร์ระดับรังสีที่โรงไฟฟ้า Chernobyl ก็ไม่รอด บริษัทยักษ์ใหญ่ของโลกอย่าง WPP, Rosneft (บริษัทน้ำมันของรัสเซีย), Merck (บริษัทสุขภาพ) หรือ AP Moller-Maersk (บริษัทขนส่งที่เราเห็นข้างตู้คอนเทนเนอร์เขียนว่า Maersk นั้นแหละ) ก็โดนเรียกค่าไถ่ไปทั้งหมด

Petrwrap แรนซัมแวร์ที่พัฒนาขึ้นกว่าเดิม

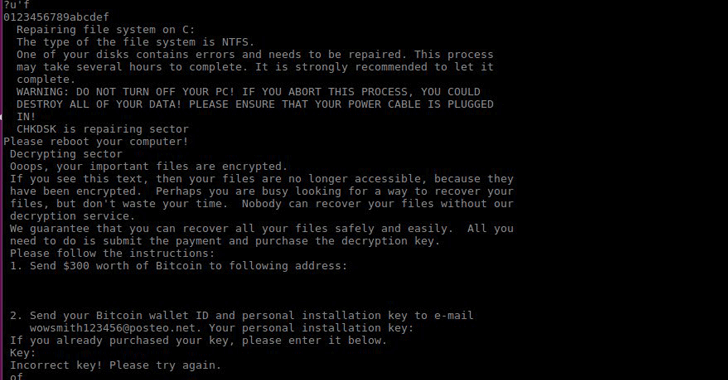

หน้าจอเรียกค่าไถ่ของ Petzwrap

แรนซัมแวร์ Petrwrap ตัวนี้พัฒนาต่อจาก Petya ที่แพร่กระจายในปีที่แล้ว โดยมัลแวร์ล็อกไฟล์ตระกูลนี้แตกต่างจากตระกูลอื่นๆ ตรงที่ไม่ได้เข้ารหัสทุกไฟล์ในฮาร์ดดิสก์ แต่เข้ารหัส MFT หรือ Master File Table ที่เป็นเหมือนสารบัญไฟล์ทั้งหมดของไดร์ฟหลัก ทำให้ระบบไม่สามารถอ้างอิงข้อมูลที่อยู่ในไดร์ฟได้เลยว่าไฟล์อะไรอยู่ตรงไหน และมีขอบเขตไฟล์ถึงตรงไหน ผลคือทำให้เครื่องบูตไม่ได้ อ่านไฟล์ในไดร์ฟไม่ได้ทั้งหมด และทิ้งข้อความเรียกค่าไถ่ไว้ในหน้าจอดำๆ

Petrwrap เรียกค่าไถ่เป็นเงินประมาณ $300 หรือประมาณ 10200 บาท

ความแตกต่างของ Petrwrap ที่กระจายในปีนี้คือนำเอาช่องโหว่ Eternalblue ที่เคยทำให้ Wannacry แพร่กระจายไปได้ทั่วโลกมาใช้ แถมยังกระจายตัวเองในเครือข่ายด้วย WMIC และ PSEXEC ด้วย ทำให้กระจายไปยังเครื่องที่ป้องกัน WannaCry ไปแล้วได้ด้วย

Petya uses the NSA Eternalblue exploit but also spreads in internal networks with WMIC and PSEXEC. That's why patched systems can get hit.

— @mikko (@mikko) June 27, 2017

ถ้าโดนตอนนี้ อย่าจ่ายค่าไถ่!

สำหรับเครื่องที่โดน Petrwrap ไปแล้วจะได้รับข้อความว่าให้ส่งรายละเอียดการจ่ายเงินค่าไถ่ผ่าน bitcoin ไปที่ [email protected] แต่หลังจากเกิดเรื่องขึ้น posteo.net ผู้ให้บริการก็ปิดเมลนี้ไปเรียบร้อย เพราะขัดกับระเบียบของบริษัท แต่ก็ทำให้คนที่โดน Petrwrap ตัวนี้เล่นงานไม่สามารถติดต่อแฮกเกอร์เพื่อขอคีย์ปลดล็อกกลับมาได้เช่นกัน ก็ยังไม่มีทางเรียกข้อมูลกลับมาได้ตอนนี้

โดยตอนนี้มีคนจ่ายค่าไถ่ไปแล้ว 36 ครั้ง หรือแฮกเกอร์ได้เงินไปประมาณ 366,000 บาท

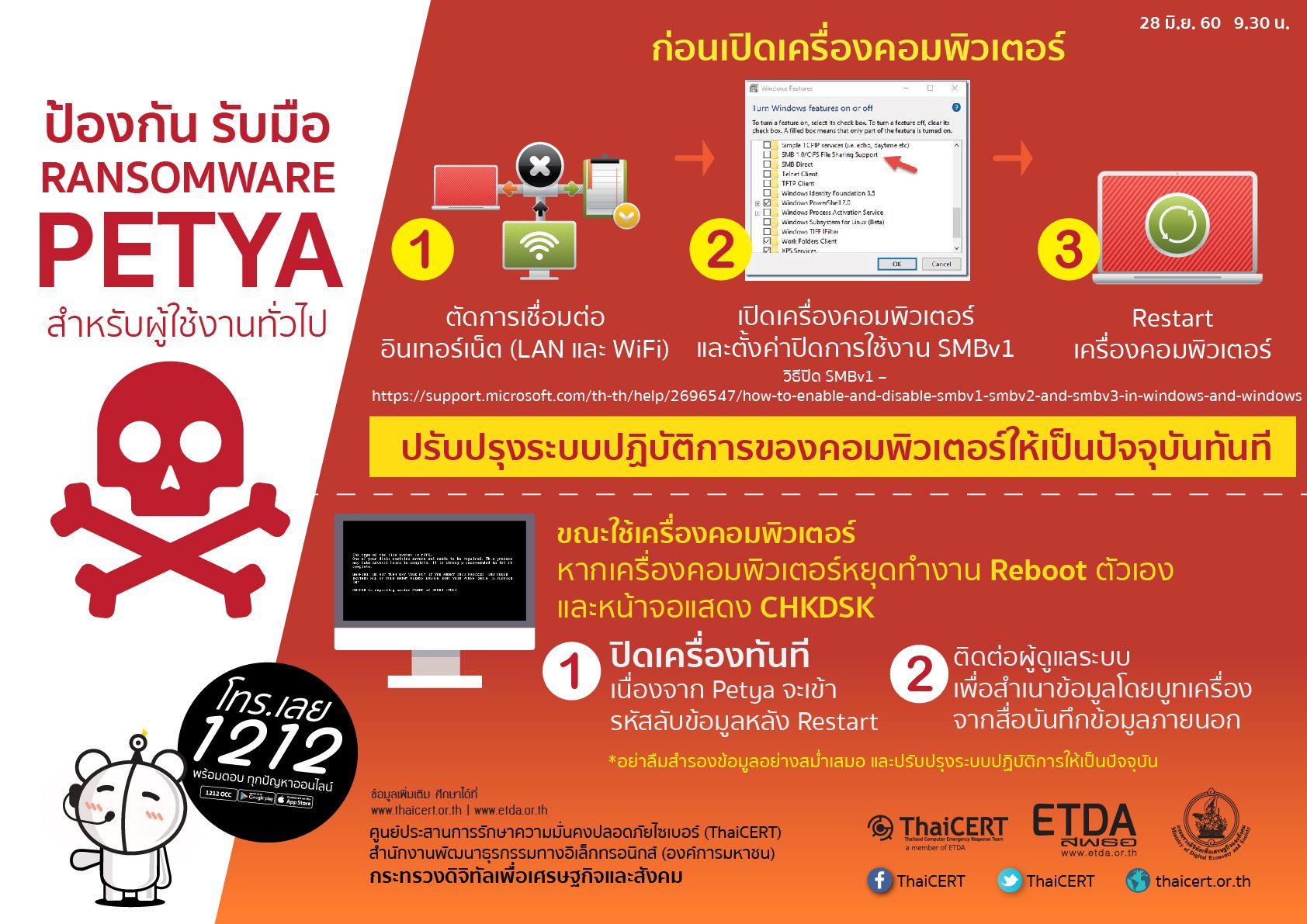

วิธีป้องกัน Petrwrap

วิธีที่ดีที่สุดคือใช้ Windows แท้ และอัปเดทแพทซ์รักษาความปลอดภัยสม่ำเสมอ ก็จะป้องกันปัญหาเหล่านี้ในอนาคตไปได้ระดับหนึ่งครับ

และสำหรับใครที่รู้เรื่องคอมพิวเตอร์หน่อย ก็สามารถเข้าไปสร้างไฟล์ชื่อว่า perfc ใน c:\windows\ แล้วตั้งไฟล์นี้เป็น Read Only ก็จะป้องกันการเขียนของมัลแวร์ตัวนี้ได้ หรือถ้าใครทำไม่เป็น ก็โหลด batch file ตัวนี้ ที่พัฒนาโดย Lawrence Abrams ไปใช้สร้างอัตโนมัติก็ได้ แต่ต้องเปิดใช้ไฟล์นี้ในโหมด admin นะครับ

อ้างอิง The Hacker News, TechTalk Thai

ภาพวิธีการป้องกันจาก ThaiCERT